Pentest fotografa um momento. Threat intelligence contínua cobre o intervalo entre um pentest e o próximo — superfície externa, credenciais vazadas, ameaças emergentes — sem depender de você abrir chamado. É essa a fronteira que o REVL REKON cobre.

Por que monitorar o que está fora do perímetro virou urgência

A janela entre uma exposição surgir e alguém usá-la encolheu. Não é especulação. No primeiro semestre de 2025, a Flashpoint registrou 1,8 bilhão de credenciais corporativas roubadas — uma alta de cerca de 800% em relação ao mesmo período de 2024. No mesmo recorte, o relatório aponta que 78% das invasões começam por acesso não autorizado, ou seja, com credencial em mãos antes de qualquer outro vetor.

A SOCRadar foi na mesma linha. O relatório de identidade de 2026 cataloga mais de 4,6 bilhões de registros em logs de infostealers — softwares que infectam máquinas pessoais e exportam tudo que está logado: senhas salvas, sessões ativas, cookies. Quando o colaborador é infectado em uso pessoal mas estava logado no e-mail corporativo, o vazamento já existe. Só não foi descoberto pela sua equipe.

O ponto não é assustar. É constatar: tem coisa sobre a sua organização circulando fora do perímetro. Se ninguém está olhando, alguém está olhando por você — e não a seu favor.

REKON, em uma frase

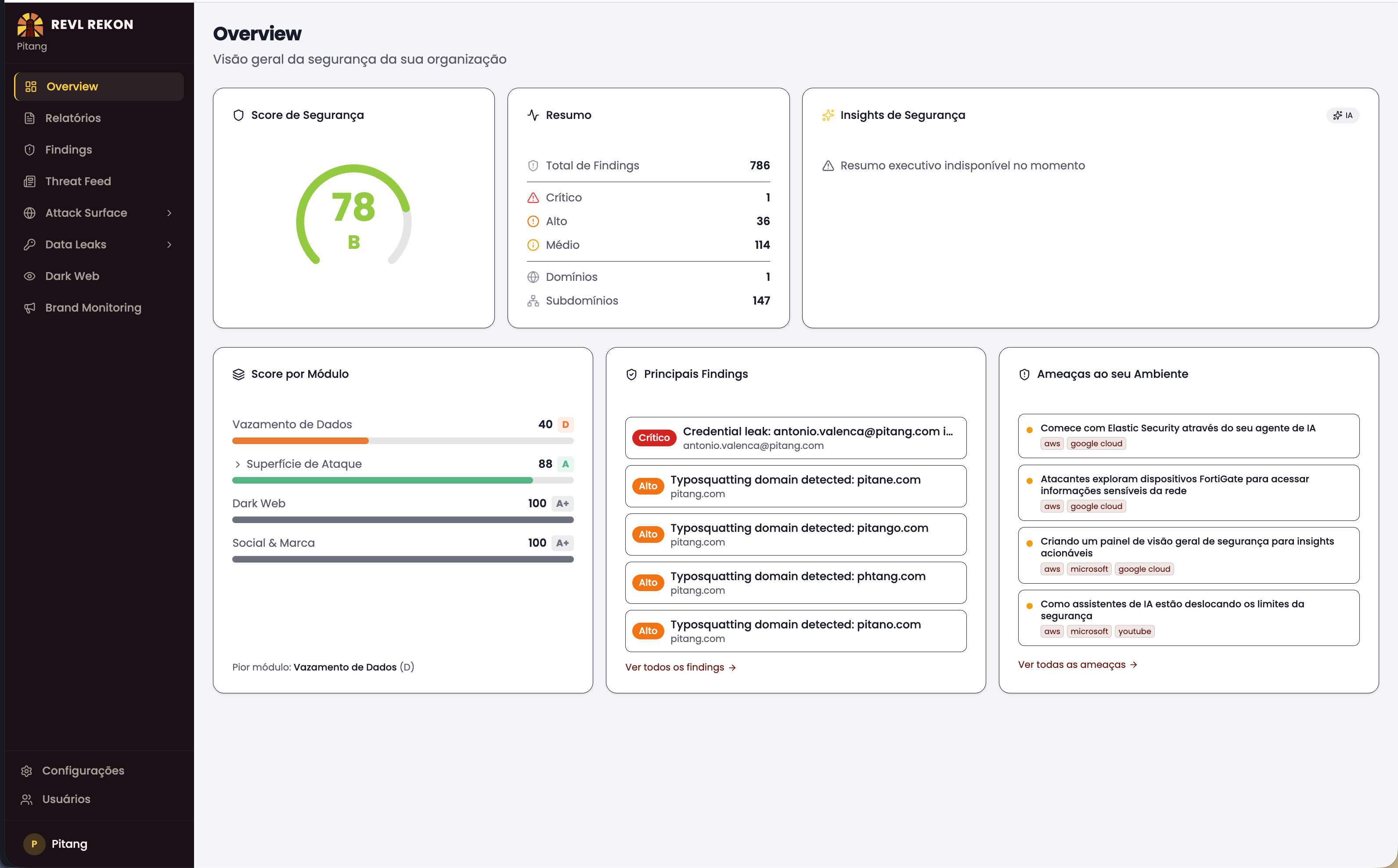

REVL REKON é a plataforma de threat intelligence contínua da REVL Security. Operada pela nossa equipe, visualizada pela sua. Roda 24/7 e entrega o que importa, não o que aparece.

A diferença em relação a um scanner que você compraria e operaria sozinho está no segundo verbo. A REVL configura e qualifica os achados antes de subir pro painel. O cliente abre, vê o resultado, e age. Não opera a ferramenta crua.

Os quatro pilares — e a pergunta que cada um responde

O REKON é organizado em quatro frentes. Cada uma responde uma pergunta que líder técnico já tentou responder e desistiu por falta de fonte boa.

EASM — Superfície de Ataque Externa. "O que estamos expondo agora?" Subdomínios que alguém subiu pra um teste e esqueceu, portas abertas que não deveriam estar, certificados vencendo, tecnologia rodando com CVE conhecida. Empresa publica em ritmo semanal; inventário do mês passado é ficção. EASM é o inventário vivo.

DRP — Proteção de Risco Digital. "Alguma credencial nossa está à venda em algum lugar?" E-mails corporativos cruzados contra breaches e dark web. Repositórios públicos varridos por chaves e tokens deixados em commit antigo. Domínios fraudulentos parecidos com a sua marca. Costuma ser o módulo que mais surpreende cliente novo, porque mostra coisa que ninguém pediu pra ver.

CTI — Inteligência de Ameaças. "Tem ameaça relevante pra minha stack essa semana?" Curadoria de fontes oficiais, advisories de fornecedores e pesquisa pública, filtradas pela tecnologia que você usa e pelo seu setor. Não é leitor RSS. É alguém lendo por você e separando o que merece atenção.

Score unificado. "Estamos melhor ou pior do que mês passado?" Os achados viram um número de 0 a 100, com grade A a F, e o painel mostra como esse número se mexeu ao longo do tempo. Pra liderança técnica que precisa explicar segurança em reunião de C-level, é o número que cabe num slide.

Para quem o REKON faz sentido

O encaixe costuma ser mais óbvio em alguns cenários.

Empresa com responsabilidade técnica concentrada num CTO ou tech lead. Quem herdou "cuidar de segurança" sem ter sido contratado pra isso. O REKON resolve a parte que mais consome tempo (vigilância) e libera o time pra decidir.

Time pequeno em empresa que cresceu rápido. Inventário virou dor: gente subindo serviço sem registrar, contas em cloud espalhadas, repositório aberto que ninguém auditou. Antes de contratar headcount, vale ter visibilidade.

Pós-pentest. O relatório saiu, a equipe corrigiu, a tranquilidade dura 60 dias. REKON estende a cobertura entre uma avaliação e a próxima, sem contratar serviço novo a cada trimestre.

Setor regulado ou base B2C. Saúde, financeiro, varejo digital, SaaS em segmentos onde dado vazado vira incidente público. Aqui a pergunta "alguma credencial nossa está exposta?" é dever, não curiosidade.

Como funciona, do começo ao painel

O onboarding é curto. Você fornece a lista de domínios próprios, marcas registradas, e-mails corporativos a monitorar e palavras-chave que merecem watchlist — nome de produto, executivo público, código de cliente, o que fizer sentido. A REVL configura o ambiente, calibra a relevância pra sua stack e ativa as quatro frentes. Em poucos dias o painel está pronto.

A partir daí o cliente abre quando quer. Sem treinamento de ferramenta, sem console de SaaS terceiro pra aprender. O painel é a saída; quem opera por trás é a equipe REVL.

Painel inicial: score, resumo executivo, score por módulo, principais findings e ameaças relevantes ao ambiente.

O alerta acompanha. Coisa que precisa de atenção imediata é notificada por canal combinado no onboarding — e-mail, integração com Slack, ou abertura direta de chamado em quem você usar internamente. O resto fica no painel, esperando o momento que cabe na agenda.

Por que existe

REKON não substitui pentest. Cobre as semanas em que pentest não está acontecendo. A combinação dos dois é o ponto: avaliação profunda em janela específica, monitoramento contínuo no resto do tempo.

Pra ver o REKON com os dados da sua organização, a REVL roda demonstração: numa sessão você vê o que está exposto hoje, quais credenciais já vazaram e como o score se comporta. Mais detalhes e contato em /rekon.

Fontes: